Eksploitasi Aktif Kerentanan Remote Code Execution (RCE) pada Microsoft Outlook (CVE-2024-21413)

February 10, 2025

| |

|

|

| |

Kerentanan remote code execution (RCE) pada Microsoft Outlook ditemukan oleh peneliti Check Point pada 13 Februari 2024 dan teridentifikasi sebagai kerentanan Critical (CVE-2024-21413) dengan skor CVSS 9.8. Microsoft telah merilis patch untuk mengatasi kerentanan tersebut pada tahun lalu. Berdasarkan informasi Cybersecurity and Infrastructure Security Agency (CISA) Amerika Serikat pada katalog Known Exploited Vulnerabilities (KEV) per tanggal 6 Februari 2025 masuk kedalam list kerentanan yang sedang aktif dieksploitasi.

|

|

| |

|

|

| |

|

|

| |

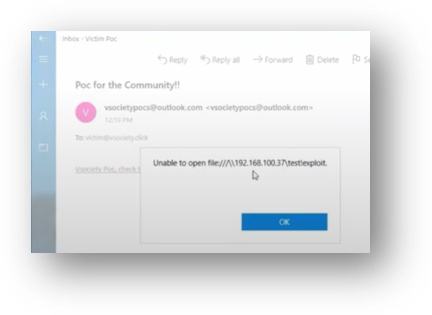

Kerentanan CVE-2024-21413 pada Microsoft Outlook terjadi ketika attacker mengirimkan email dengan lampiran file berisi payload berbahaya menggunakan hyperlink file://. Hyperlink tersebut dapat dimodifikasi untuk melakukan bypass “Protected View” mail protection, hal ini mengakibatkan korban yang menerima email tersebut akan mengirimkan NTLM hash credential yang tersimpan di komputer korban ke attacker.

|

|

| |

|

|

Versi Terdampak

3

| Column Title |

Column Title |

Column Title |

Microsoft Office

|

2016 (32 dan 64-bit)

Build 16.0.5435.1001 |

2016 (32 dan 64-bit)

Build 17231.20236 |

2019 (32 dan 64-bit)

Build 16.0.5435.1001 |

2019 (32 dan 64-bit)

Build 17231.20236 |

| LTSC 2021 (32 dan 64-bit) |

LTSC 2021 (32 dan 64-bit)

Build 14332.20637 |

Microsoft 365 Apps

Enterprise for 32 and 64-bit

Systems < Build 17126.20190 |

Microsoft 365 Apps

Enterprise for 32 and 64-bit

Systems Build 17126.20190 |

| |

|

|

| |

Segera lakukan update software Microsoft Office ke versi latest stable.

|

|

| |

|

|

Referensi:

1. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-21413

2. https://www.cisa.gov/known-exploited-vulnerabilities-catalog

3. https://www.vicarius.io/vsociety/posts/

4. https://www.vicarius.io/vsociety/posts/monikerlink-critical-vulnerability-in-ms-outlook-cve-2024-21413